Qu’est-ce que la navigation anonyme et comment être anonyme en ligne

Eh bien, c’est là que la navigation anonyme entre en jeu – l’idée de surfer sur le Web sans divulguer aucune information personnelle vous concernant, et de la faire enregistrer par les autorités, les publicitaires et tout autre organisme.

Table des matières

- Pourquoi la navigation anonyme est-elle importante ?

- Elle maintient la surveillance du gouvernement à l’écart

- Elle protège votre droit à la liberté d’expression

- Elle empêche les moteurs de recherche de devenir trop “amicaux”

- Elle maintient les données sensibles à l’écart des annonceurs

- Elle empêche la limitation de la bande passante du FAI

- Elle protège vos données sur les réseaux non sécurisés

- Elle vous permet d’accéder à du contenu restreint

- Elle rend le téléchargement Torrent plus sûr

- Comment être anonyme en ligne – Les principes de base

- Utilisez un Proxy

- Utilisez Tor (Le routeur oignon)

- Utilisez un VPN (Réseau Privé Virtuel)

- Utilisez le mode Navigation privée / Anonyme sur vos navigateurs

- Videz régulièrement votre cache

- Utilisez des bloqueurs de publicité

- Bloquez les traqueurs d’activité Web

- Configurez vos comptes de réseaux sociaux sur “Privé”

- Désactivez le suivi de localisation

- Vérifiez les autorisations des applications mobiles

- Comment être anonyme en ligne – Le niveau suivant

- Conclusion

La bonne nouvelle, c’est qu’une telle chose est réalisable, mais avant de commencer à discuter de la manière d’être anonyme en ligne, il faut clarifier une chose : l’anonymat en ligne à 100% n’existe pas véritablement. Vous pouvez certainement prendre des précautions pour protéger votre vie privée et réduire considérablement le risque de fuite ou d’exposition de vos données personnelles, mais aucune approche n’est totalement infaillible étant donné l’ampleur, la polyvalence et la propension au risque de l’Internet

Donc, lorsque nous utiliserons des termes comme “navigation anonyme” ou “surf anonyme”, c’est le genre de chose à laquelle nous nous référons.

Pourquoi la navigation anonyme est-elle importante ?

Croyez-le ou non, il est de plus en plus difficile de jouir d’une vie privée sur Internet. Ce que vous faites en ligne ne reste pas vraiment entre vous et votre appareil. Mais pour être plus précis, voici quelques raisons pour lesquelles vous avez tant besoin de la navigation privée :

1. Elle maintient la surveillance du gouvernement à l’écart

Les gouvernements savent à quel point Internet est une source d’information précieuse et ils la traitent en conséquence – en essayant bien sûr d’espionner tout ce qu’ils peuvent.

Et même si l’on peut penser que la surveillance gouvernementale n’a lieu qu’aux États-Unis, on est loin de la réalité. Bien que les États-Unis aient des douzaines de projets de surveillance de masse, ce n’est pas le seul pays à faire ça.

En outre, n’oubliez pas que la plupart des gouvernements exigent que les fournisseurs de services Internet nationaux mettent les données des utilisateurs à la disposition des autorités et les conservent pour une certaine période, voire quelques années.

La navigation anonyme peut aider en rendant plus difficile pour les autorités de garder un œil sur ce que vous faites en ligne et de surveiller votre trafic. Néanmoins, il est important de noter que cela ne vous protégera pas à 100 % de la surveillance. Tant que vous êtes sur Internet, ce n’est pas possible.

2. Elle protège votre droit à la liberté d’expression

Alors que presque tous les pays du monde accordent à leurs citoyens le droit à la liberté d’expression, cela ressemble de plus en plus à un droit théorique. En réalité, il est assez facile d’être privé de sa liberté d’expression, qu’il s’agisse d’une plate-forme en ligne qui vous censure ou de personnes qui vous “cyber-intimident” pour vos opinions.

Parfois, même le système judiciaire ne vous protège pas. Dans des pays comme l’Arabie saoudite, par exemple, où l’autocensure est la norme. Sinon, vous risquez d’avoir de graves ennuis juridiques – d’être jeté en prison ou fouetté en public.

L’avantage du surf anonyme, c’est qu’il peut vous donner une voix sur Internet, même si vous n’en avez pas. Comme les gens ne sauront pas qui vous êtes, vous pourrez vous exprimer librement – que vous discutiez de questions sociales, politiques ou économiques (pour n’en nommer que quelques-unes).

3. Elle empêche les moteurs de recherche de devenir trop ” amicaux”

Il est indéniable que les moteurs de recherche ont rendu Internet beaucoup plus convivial et pratique, mais en connaissez-vous le coût ? Les résultats que vous obtenez lorsque vous tapez une lettre ou un mot qui vous paraissent familiers ne sont pas seulement une fonction agréable – ce sont des algorithmes complexes qui utilisent vos informations personnelles pour obtenir des résultats plus personnalisés.

Quel genre d’information, vous demandez-vous ? Eh bien, les moteurs de recherche comme Google, Yahoo ! et Bing collectent les informations suivantes :

- Les sites Web que vous recherchez et auxquels vous accédez

- Votre géolocalisation

- Votre âge et votre sexe

- L’historique de navigation à partir d’une application ou d’un site tiers qui s’appuie sur les services d’un moteur de recherche.

- Toutes les commandes vocales que vous donnez à un assistant vocal appartenant au moteur de recherche (comme Google Assistant)

- Le contenu des courriels (dans le cas des moteurs de recherche offrant des services de messagerie)

- Les informations sur l’appareil

- A quoi vous ressemblez (certains moteurs de recherche utilisent la reconnaissance faciale dans leurs photos)

- Vos convictions religieuses et politiques

- Votre état de santé

- Partout où vous avez été

- Qui sont vos amis

Et ce n’est qu’un faible aperçu.

De plus, toutes ces données sont également intégrées à d’autres informations collectées par le biais des services propres aux moteurs de recherche (comme YouTube, qui est la propriété de Google).

Bien que la navigation anonyme ne puisse pas vous protéger contre toutes les atteintes à la vie privée que nous avons énumérées ci-dessus, elle peut vous aider à mieux protéger vos données personnelles afin de profiter d’une plus grande confidentialité et de pouvoir utiliser les moteurs de recherche sans ce sentiment effrayant de “on sait tout sur moi”.

4. Elle maintient les données sensibles à l’écart des annonceurs

Comme les moteurs de recherche, les annonceurs en savent également un peu trop sur vous. Comment, vous demandez-vous ? Eh bien, vous pouvez remercier pour cela les moteurs de recherche et les plateformes de réseaux sociaux (ainsi que d’autres petits sites Web). Ils partagent vos données avec des annonceurs tiers pour en tirer profit.

Et non, ce n’est pas un grand secret ni un acte illégal – tout est très probablement mentionné dans les conditions d’utilisation du moteur de recherche ou du site de réseaux sociaux. Oui, ce sont généralement des plates-formes gratuites, donc rien de bien surprenant.

Mais ils ne sont pas les seuls coupables. Les FAI peuvent parfois aussi vendre des données d’utilisateur à des annonceurs tiers. Heureusement, cela n’arrive pas dans tous les pays. Pour l’instant, seules les personnes vivant aux Etats-Unis doivent faire face à cette situation (bien qu’il n’y ait aucune garantie que des transactions douteuses, en coulisses, ne se produisent pas dans d’autres pays).

Qu’est-ce que tout cela signifie pour vous ? En plus d’avoir votre vie privée vendue pour réaliser des profits, cela signifie que vous verrez de plus en plus d’annonces personnalisées sur le Web. Par exemple, si vous likez une page Facebook sur les poêles, ne soyez pas surpris si vous commencez à recevoir des publicités sur Facebook, Google et autres sites Web.

Pour certaines personnes, cela peut être pratique. Pour la plupart d’entre nous, c’est juste flippant et intrusif.

Heureusement, la navigation privée peut vous aider en limitant le nombre d’informations que les annonceurs obtiennent de vous. De plus, c’est une bonne idée de vérifier les paramètres de confidentialité sur la plupart des plateformes et moteurs de recherche que vous utilisez pour désactiver les annonces personnalisées (ou en fait tout ce qui a trait aux annonces).

5. Elle empêche la limitation de la bande passante du FAI

Les FAI peuvent en fait ralentir votre vitesse de connexion s’ils considèrent que vous utilisez “trop de données” pour faire quelque chose en ligne – que ce soit du streaming, des appels vidéo ou des jeux. Ils le font prétendument pour améliorer leurs services (ce qui est crédible), mais ils le font aussi pour convaincre des utilisateurs comme vous de souscrire un forfait de données plus important et plus cher ou pour obtenir un abonnement plus onéreux.

Les Fournisseurs d’Accès Internet peuvent le faire parce qu’ils peuvent surveiller tout ce que vous faites sur Internet. La bonne nouvelle, c’est que vous pouvez riposter en surfant anonymement sur le Web pour vous assurer que votre FAI ne puisse pas surveiller les sites que vous consultez ou les fichiers que vous téléchargez.

6. Elle protège vos données sur les réseaux non sécurisés

L’utilisation du WiFi sans mot de passe lors de vos déplacements est extrêmement pratique, mais également très dangereuse. En raison de l’absence de cryptage, n’importe qui peut intercepter vos connexions et fouiner dans vos activités en ligne ou vos informations personnelles (comme les numéros de carte de crédit et les identifiants de connexion).

Même si vous pouvez éviter cela en utilisant un réseau protégé par mot de passe, la triste réalité est que faire cela n’offre aucune garantie non plus. Pourquoi ? En raison de la vulnérabilité « KRACK » qui peut compromettre les réseaux sécurisés avec le protocole WPA2.

La meilleure option est de vous assurer que vous bénéficiez d’un certain degré d’anonymat lorsque vous vous connectez à un réseau WiFi – sécurisé ou non. De cette manière, même si quelqu’un surveillait votre connexion, il ne pourrait rien apprendre de précieux ni voler d’informations sensibles.

7. Elle vous permet d’accéder à du contenu restreint

Bien qu’Internet offre une vaste gamme de contenu, vous ne pouvez pas vraiment en profiter pleinement. Souvent, les géo-restrictions vous empêcheront de d’accéder à tout. Pour faire court, il s’agit d’une méthode pour bloquer l’accès au contenu en fonction de votre situation géographique. Méthode généralement utilisée par les fournisseurs de contenu pour des raisons juridiques, de réseau et de droits d’auteur.

Netflix en est un bon exemple. Bien que le service soit normalement disponible dans le monde entier, sa bibliothèque de contenus américains n’est pas accessible aux utilisateurs en ligne en dehors des États-Unis. Le site vérifie votre adresse IP lors de votre connexion et vous redirige vers la bibliothèque “appropriée”.

Les restrictions géographiques ne sont toutefois pas votre seule préoccupation – le contenu en ligne peut être limité par la simple utilisation d’un pare-feu. Cela se produit habituellement lorsqu’un gouvernement veut bloquer certains sites Web (comme la Chine qui bloque Google, Facebook, et Blogspot), ou lorsqu’un employeur ou un établissement d’enseignement veut s’assurer que ses employés ou étudiants ne « se laissent pas aller » en consultant du contenu en ligne (comme YouTube ou Twitter).

Dans les deux cas, la navigation anonyme vous permettrait dans la majorité des cas de contourner les restrictions du pare-feu sans que personne ne le sache.

8. Elle rend le téléchargement Torrent plus sûr

Selon le pays dans lequel vous vivez, le téléchargement de torrents peut être une activité sans risque sur Internet, ou représenter au contraire une activité illégale pouvant entraîner des avis du DMCA, des amendes de milliers de dollars (voire plus), et même potentiellement finir devant le tribunal ou en prison.

Même si on oublie l’aspect légal, le téléchargement torrent n’est toujours fiable car tous ceux qui téléchargent/téléchargent le même torrent que vous peuvent quasiment voir votre adresse IP réelle, ce qui signifie que toutes les données privées associées à votre IP sont laissées à la merci des étrangers.

Heureusement, la navigation anonyme vous aide à surmonter cet obstacle en veillant à ce que personne ne connaisse votre identité – à la fois pour vous protéger contre les pirates informatiques potentiels et les problèmes de droit d’auteur, mais aussi pour éviter d’avoir des problèmes avec la loi.

Afin de nous décharger de toute responsabilité, nous n’approuvons pas la violation intentionnelle des droits d’auteur ou le piratage illégal en ligne, mais nous comprenons que certaines personnes ne puissent accéder à des fichiers professionnels, scolaires ou ludiques que par P2P.

Comment être anonyme en ligne – Les principes de base

Dans cette section, nous traiterons des moyens les plus simples et les plus courants pour conserver votre anonymat lorsque vous êtes sur le Net. Cela ne veut bien sûr pas dire qu’ils ne sont pas efficaces.

1. Utilisez un Proxy

Un proxy est un serveur qui sert d’intermédiaire entre un petit réseau local et Internet. De nombreux utilisateurs en ligne comptent sur les serveurs proxy pour masquer leurs adresses IP et accéder au contenu géobloqué. Généralement, la plupart des services de proxy sont gratuits, mais il en existe aussi des payants.

Avantages

- Utiliser un proxy pour accéder à des sites Web peut être assez rapide en raison de la capacité de mise en cache du service (essentiellement stockage des sites Web visités par l’utilisateur pour plus tard), ce qui signifie que vous aurez probablement des temps de chargement réduits.

- Les proxy sont faciles à utiliser et cachent les adresses IP des utilisateurs pour les aider à naviguer sur le Web de manière anonyme.

- En fonction des préférences de l’administrateur du proxy, un serveur proxy peut être configuré pour filtrer automatiquement les sites Web malveillants.

Inconvénients

- Malgré la fonction de mise en cache, si le serveur proxy est surchargé, il se peut que la vitesse soit ralentie. Cela arrive souvent avec les proxy gratuits.

- La plupart des serveurs proxy masquent simplement votre adresse IP – ils n’utilisent pas de chiffrement pour sécuriser votre trafic Internet, ce qui signifie que vous ne pouvez pas leur faire confiance pour protéger véritablement votre vie privée, notamment si vous utilisez un réseau non sécurisé. Bien que certains proxy utilisent le cryptage SSL, sans qu’il s’agisse du plus sûr – cela n’empêche pas par exemple que la NSA puisse l’intercepter et le pirater.

- Lack of encryption aside, proxies can’t really deliver complete anonymity simply because the owner of the proxy server will always know what your real IP address is if you use HTTP connections.

2. Utilisez Tor (Le routeur oignon)

Tor est avant tout un réseau d’anonymat qui permet aux utilisateurs d’accéder au web d’une manière plus privée. Il fonctionne en transmettant des données entre plusieurs relais (également appelés “routeurs” ou “nœuds”) afin de dissimuler le trafic en ligne et la localisation d’un utilisateur.

Avantages

- Tous les sites Web auxquels vous accédez avec Tor ne peuvent pas tracer votre adresse IP. De plus, les sites Web que vous visitez ne peuvent pas être retracés jusqu’à votre adresse IP.

- Il est extrêmement difficile pour les autorités gouvernementales de fermer complètement Tor car c’est un réseau répandu dans de nombreux pays.

- Tor est assez simple à configurer, et il fonctionne sur plusieurs plates-formes. Son utilisation est également gratuite.

- Comme votre trafic en ligne est envoyé à plusieurs relais (dont les opérateurs ne connaissent pas la source de trafic), les paquets Web ne peuvent pas être associés à un utilisateur en ligne spécifique.

Inconvénients

- Bien que le nombre de relais de Tor soit assez élevé (plus de 7000), ce n’est pas suffisant pour suivre le nombre d’utilisateurs. Ainsi, l’utilisation de Tor implique souvent d’avoir à faire face à des connexions plus lentes.

- Il est possible pour un FAI de bloquer un relais Tor s’il le repère. Même les pays peuvent le faire, la Chine étant un bon exemple. Quand cela se produit, il devient plus difficile pour vous en tant qu’utilisateur de Tor de vous connecter au web.

- Bien que Tor soit globalement assez sûr, il a encore ses faiblesses. À un moment donné, ses Clients Mac et Linux présentaient une vulnérabilité susceptible de provoquer des fuites d’adresses IP d’utilisateurs. Le FBI a également réussi à pirater de nombreux utilisateurs de Tor (pour une bonne raison) en utilisant une vulnérabilité Tor non connue du public.

- Les nœuds sont gérés par des bénévoles, ce qui signifie que votre vie privée est souvent à la merci d’une erreur humaine.

- Le dernier relais traversé par le trafic Tor avant d’atteindre sa destination est connu sous le nom de relais de sortie. Malheureusement, les relais de sortie n’utilisent pas vraiment de cryptage puisqu’ils sont responsables du décryptage du trafic. Cela signifie à peu près que celui qui fait tourner le relais de sortie peut facilement surveiller tout le trafic qui le traverse.

3. Utilisez un VPN (Réseau Privé Virtuel)

Un VPN est un service que vous pouvez utiliser pour surfer sur le Web de manière anonyme en masquant votre adresse IP réelle et en cryptant votre trafic en ligne pour vous assurer que personne ne peut le surveiller. En raison de la facilité d’utilisation d’un VPN, c’est l’une des méthodes les plus populaires de navigation anonyme.

Avantages

- Le cryptage d’un VPN peut empêcher les cybercriminels, les agences de surveillance gouvernementales et les FAI de surveiller ce que vous faites en ligne et de vous voler des données sensibles. En gros, s’ils essaient de surveiller votre trafic, ils ne verront que du charabia – même sur des réseaux non sécurisés.

- Les VPN vous permettent d’accéder facilement à du contenu sans restriction en masquant votre adresse IP et – par conséquent – votre géolocalisation. Ni les géo-restrictions ni les pares-feux ne pourront se mettre en travers de votre chemin.

- Les VPN s’appuient généralement sur une technologie de partage d’IP (plusieurs personnes utilisant la même IP pour se connecter au web) pour protéger l’anonymat des utilisateurs, assurant essentiellement que personne ne peut relier la connexion à un utilisateur.

- Un VPN est normalement très facile à mettre en place parce qu’il y a beaucoup de fournisseurs tiers qui offrent des services VPN fonctionnant sur de nombreuses plateformes.

Inconvénients

- Le cryptage d’un VPN et la distance entre vous et le serveur peuvent parfois interférer avec la vitesse de connexion, ce qui signifie que vous pouvez avoir des vitesses plus lentes, même si cela n’arrive pas souvent.

- Les clients VPN ne fonctionnent pas sur des périphériques ne prenant pas en charge le VPN natif – comme les consoles de jeu, par exemple.

Les véritables fonctionnalités d’un VPN ne sont pas gratuites, bien que les coûts soient généralement très bas. Même si vous pouvez utiliser des VPN gratuits, les inconvénients n’en valent pas la peine car ils ne font que mettre en danger votre vie privée au lieu de protéger vos données personnelles.

Besoin d’un VPN fiable ?

Si vous voulez profiter de la navigation anonyme avec un VPN, CactusVPN est là pour vous aider. Nous offrons un service VPN abordable qui utilise le cryptage AES haut de gamme pour sécuriser vos données privées et votre trafic en ligne lorsque vous êtes sur Internet. De plus, nous avons une politique stricte de non enregistrement, ce qui signifie que nous ne stockons aucune information sensible sur nos utilisateurs.

Nos + de 30 serveurs haute vitesse utilisent tous une technologie de partage d’IP et sont équipés d’une bande passante illimitée. De plus, nos applications VPN sont très conviviales.

De plus, si vous êtes intéressé par l’accès à du contenu géobloqué, vous apprécierez certainement que notre VPN soit fourni avec un service Smart DNS qui peut vous aider à débloquer plus de 300 sites Web dans le monde.

Et au cas où vous vous seriez intéressé par les proxys ou Tor, vous serez heureux d’apprendre que :

- Nos serveurs VPN servent également de serveurs proxy, que vous pouvez utiliser librement quand vous le souhaitez.

- CactusVPN fonctionne bien avec Tor, ce qui signifie que vous pouvez utiliser les deux services en même temps pour obtenir une protection supplémentaire de votre vie privée.

Offre spéciale! Obtenez CactusVPN pour 3.5 $ / mois!

Et une fois que vous êtes devenu client CactusVPN, nous vous soutiendrons toujours avec une garantie de remboursement de 30 jours.

4. Utilisez le mode Navigation privée / Anonyme sur vos navigateurs

La plupart des navigateurs les plus populaires sont équipés d’un mode Navigation privée / anonyme. L’idée est de l’utiliser si vous ne voulez pas que les données relatives à votre session en cours soient stockées. En théorie, cela signifie qu’aucun cache Web, cookie ou historique Web n’est utilisé.

Cependant, gardez à l’esprit que cette fonctionnalité est plus efficace avec un outil de confidentialité comme le VPN. Les modes Navigation privée / Anonyme offrent un certain degré de navigation anonyme, mais ne sécurisent pas votre connexion. De plus, la confidentialité est seulement de votre côté.

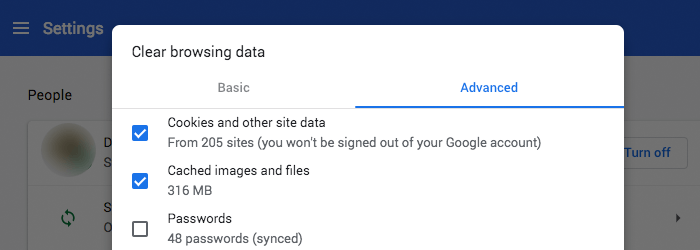

5. Videz régulièrement votre cache

L’une des principales raisons pour lesquelles vous devez vider le cache de votre navigateur est de vous débarrasser de tous les cookies placés sur votre appareil lorsque vous naviguez en ligne. Si vous n’êtes pas familier avec les cookies, ce sont de petits fichiers texte qui sont placés sur votre ordinateur lorsque vous visitez un site Web (ne vous inquiétez pas – on vous demande souvent de donner votre consentement pour cela).

Les cookies sont utilisés pour stocker des informations sur vos habitudes de navigation, afin que les sites Web puissent vous offrir une expérience plus personnalisée et pratique (comme ne pas vous demander de saisir à nouveau vos identifiants de connexion, ou stocker vos articles dans votre panier pendant un certain temps même si vous y renoncez).

D’habitude, ce n’est pas une grande source d’inquiétude. Cependant, le fait que les cookies puissent être utilisés par les annonceurs pour suivre vos mouvements en ligne peut être assez ennuyeux – sans parler d’une violation de votre vie privée. De plus, selon Cookie Central (une importante référence en matière de cookies sur Internet), des tiers sans scrupules peuvent en fait utiliser les cookies d’une manière qui leur permet de “construire des profils détaillés de vos intérêts, de vos habitudes de consommation et de votre style de vie”

Bien que vous ne puissiez pas vous débarrasser entièrement des cookies, vous pouvez vider régulièrement la mémoire cache de votre navigateur pour que les sites aient plus de difficulté à suivre vos habitudes. Si vous voulez être extrêmement diligent, vous devez vider votre cache après chaque session web.

En plus de vous aider avec les cookies, vider votre cache peut également améliorer la vitesse de chargement et corriger des erreurs de navigateur.

6. Utilisez des bloqueurs de publicité

Google afficherait environ 29 milliards d’annonces par jour aux utilisateurs en ligne. Et ce n’est que Google – nous ne prenons pas en compte les plateformes comme Facebook

“D’accord, donc je pourrais me faire spammer avec des tonnes de pubs tous les jours, mais ce n’est pas un si gros problème.”

Certes, cela peut ne pas sembler problématique, mais considérez ceci – les annonces en ligne ne sont pas seulement de simples zones de texte qui ne sont réservées qu’à l’affichage. En fait, elles ” écoutent ” ce que vous faites – en gros, elles surveillent vos clics et vos actions pour vous suivre sur Internet. Pourquoi ? Pour que vous puissiez recevoir encore plus d’annonces “personnalisées”, bien sûr.

Et non, ce n’est pas considéré comme illégal.

De plus, outre l’atteinte à votre vie privée, certaines publicités peuvent également contenir des logiciels malveillants, infectant facilement votre appareil si vous les utilisez.

C’est pourquoi vous devriez toujours avoir un bloqueur de publicité sur votre navigateur. Voici quelques recommandations :

Nous recommandons fortement uMatrix parce qu’il ne bloque pas seulement les publicités, mais également les scripts indésirables, les iframes et autres requêtes du navigateur, et vous avez un contrôle total sur tout.

Les plugins fonctionnent sur la plupart des navigateurs. Parfois, ils peuvent avoir des noms différents, mais ils ont le même objectif.

Et tant que nous sommes sur ce sujet, vous devriez envisager d’utiliser ces sites Web pour refuser de recevoir des annonces ciblées :

L’utilisation de bloqueurs de publicités avec ces sites Web devrait considérablement réduire le nombre de publicités auxquelles vous êtes exposé.

7. Bloquez les traqueurs d’activité Web

Le suivi des publicités n’est pas la seule chose dont vous devez vous soucier. Les sites Web se concentrent aussi sur le suivi d’autres choses :

- Votre trafic en ligne pour que les sites Web sachent combien de temps vous passez sur une plate-forme, quel dispositif vous utilisez et quelles pages Web vous visitez.

- Comment votre activité en ligne est-elle liée à votre profil sur les réseaux sociaux ? Le pixel Facebook en est un bon exemple puisqu’il aide Facebook à comprendre votre comportement en ligne afin qu’il puisse afficher plus de choses ” ciblées ” dans votre fil d’actualités (incluant les publicités).

- Quel type de média vous aimez. YouTube le fait souvent pour que la plate-forme sache quelles vidéos recommander.

- Quel est votre emplacement actuel. Ce type d’information est nécessaire pour les plateformes qui recommandent des événements à proximité ou qui donnent des prévisions météorologiques, mais cela peut aussi être utilisé pour le suivi et l’analyse de données générales.

Heureusement, il est assez simple d’arrêter tout ça – il suffit d’utiliser Ghostery. Il fonctionne sur presque tous les navigateurs, et est très facile à configurer.

8. Configurez vos comptes de réseaux sociaux sur “Privé”

Vos profils de réseaux sociaux peuvent divulguer beaucoup d’informations personnelles sensibles s’ils sont configurés sur public. Pensez-y – les étrangers peuvent facilement apprendre beaucoup de choses sur votre vie rien qu’en voyant ce que vous affichez. C’est pourquoi il est préférable de rendre tous vos comptes confidentiels – voici quelques conseils utiles pour cela :

Soyez également très prudent avec le type d’informations que vous partagez sur les réseaux sociaux. Il est préférable de ne rien dévoiler qui pourrait révéler trop de détails sur votre vie personnelle (surtout vos allées et venues).

9. Désactivez le suivi de localisation

Presque tous les sites Web de réseaux sociaux ou les sites Web majeurs comme Google suivent l’emplacement de votre appareil. Bien qu’ils le fassent pour offrir des services plus personnalisés, il est indéniable qu’ils peuvent se révéler intrusifs et carrément flippants. C’est pourquoi vous devriez toujours vérifier les paramètres de votre compte pour voir s’il est possible de désactiver la fonction Suivi/partage de localisation.

Gardez simplement à l’esprit qu’il n’est pas garanti que cela empêchera les plates-formes et les entreprises de vous suivre tout le temps. Par exemple, Google a récemment précisé que même si vous désactivez les services de localisation sur votre compte Google, ils peuvent peut-être continuer à vous suivre (” peut-être ” étant le mot clé). C’est quand même un pas de plus qui vaut la peine d’être franchi.

10. Vérifiez les autorisations des applications mobiles

Presque toutes les applications que vous avez sur votre smartphone exigent une permission d’accéder à au moins une des fonctionnalités de votre téléphone pour que celles-ci fonctionnent. Bien que cela ait du sens la plupart du temps, cela peut parfois devenir trop intrusif – comme lorsque les applications demandent l’accès à votre emplacement en temps réel, vos photos et vos contacts.

Nous vous recommandons de vérifier les paramètres d’application de votre smartphone et de révoquer toutes les autorisations qui semblent exiger trop de renseignements personnels. Certaines applications devraient encore pouvoir fonctionner même sans ces autorisations.

Comment être anonyme en ligne – Le niveau suivant

Dans cette section, nous allons vous montrer comment rester anonyme en ligne en utilisant des méthodes qui peuvent vous paraître un peu plus complexes (du moins au début). Bien qu’un peu de temps et d’efforts puissent être nécessaires pour tout configurer, cela peut certainement contribuer à grandement protéger votre vie privée sur Internet.

1. Utilisez le signal pour la communication directe

Si vous ne connaissez pas Signal, c’est une application de communication en ligne qui fonctionne sur les appareils iOS/Android et les PC. Son principal point fort est le fait qu’elle utilise un cryptage sécurisé de bout en bout pour protéger vos messages texte et le trafic VoIP afin de garantir la confidentialité de vos conversations.

C’est évidemment préférable à l’utilisation de Facebook Messenger ou Twitter pour des conversations privées car vos messages ne sont pas exposés.

On pourrait soutenir que WhatsApp est également une bonne option parce qu’il utilise de fait le même type de cryptage que Signal. Toutefois, le problème avec WhatsApp est qu’il conserve les métadonnées, il partage probablement les données des utilisateurs avec Facebook (qui possède maintenant WhatsApp), et la méthode de cryptage n’est pas si infaillible.

Alors, vous serez plus en sécurité avec Signal. Peut-être ajouter un VPN à tout cela pour bénéficier d’une confidentialité plus importante.

2. Utilisez des solutions de messagerie cryptée

De nos jours, ne pas avoir de courriel n’est pas vraiment envisageable, mais utiliser les plus populaires (Gmail, Yahoo ! Mail ou Yandex.Mail) n’est pas non plus une bonne idée, sauf si vous voulez que les fournisseurs de services aient accès à tous vos contenus de courriels.

Tutanota est une assez bonne alternative parce qu’il est livré avec une boîte aux lettres totalement cryptée. En outre, l’entreprise n’enregistre pas d’informations personnelles et ne stocke que les adresses IP dans un format crypté auquel seuls les utilisateurs peuvent accéder. Le seul inconvénient est que le forfait gratuit n’est fourni qu’avec 1 Go de stockage.

ProtonMail est une autre option convenable. Le service offre des comptes de messagerie cryptés de bout en bout, ne nécessite aucune information personnelle pour créer de compte et les serveurs de la société sont basés en Suisse où ils sont protégés par des lois respectueuses de la confidentialité. Mais là aussi, l’espace de stockage du compte gratuit est plus limité (500MB).

Dans l’ensemble, l’utilisation de services de courrier électronique cryptés est tout bonnement plus sûre. Dans le pire des cas, si vous devez vraiment utiliser un service de messagerie populaire, assurez-vous qu’il s’agit de Gmail et que vous utilisez cette extension car elle crypte vos courriels.

3. Utilisez le logiciel de machine virtuelle (MV)

En termes simples, une machine virtuelle émule un disque dur qui exécute un système d’exploitation sur votre système d’exploitation actuel. Cela peut sembler complexe, mais c’est assez simple à exécuter – tout est fait à l’aide d’un logiciel et d’une icône sur votre bureau.

Vous vous demandez ce que cela a à voir avec la navigation anonyme ? Eh bien, une MV vous donne une plus grande sécurité lorsque vous naviguez sur le Web puisque vous pouvez vous connecter à Internet en utilisant la MV. Tous les fichiers que vous consultez ou téléchargez via la MV y restent – ils n’apparaissent pas sur l’appareil “hôte”.

Il est donc plus facile d’éviter l’infection par des fichiers ou logiciels malveillants qui pourraient vous voler des données sensibles. Il est également très probable que vous éviterez le pistage de cookies (du moins dans une certaine mesure) puisqu’ils seront simplement placés sur votre MV au lieu de votre périphérique “hôte”.

Le logiciel de MV software est généralement gratuit (VirtualBox et VMWare Player), mais il existe également des options payantes (comme VMWare Workstation).

4. Utilisez les logiciels libres / open source plutôt qu’un logiciel exclusif

Ce n’est plus un secret pour personne que la NSA a réussi à obliger de nombreuses entreprises de technologie à travers le monde à intégrer des portes dérobées dans leurs programmes. Elle a même réussi à « convaincre » RSA (la société responsable de la boîte à outils de cryptage la plus utilisée au monde) d’inclure des failles de sécurité (que la NSA peut faire craquer) dans son algorithme.

De toute évidence, les logiciels de marque déposée ne sont plus aussi sûrs – d’autant plus que la NSA peut simplement cibler les développeurs s’ils le souhaitent. C’est là que les logiciels libres / open source entrent en jeu – des logiciels développés par des personnes non connectées avec un code source que n’importe qui peut examiner

Voici une liste de quelques exemples de logiciels libres pour se faire une idée de ce qui est disponible.

Bien sûr, il y a toujours une chance que la NSA puisse infiltrer une communauté de logiciels libres, donc c’est toujours une bonne idée d’être sur vos gardes.

5. Essayez d’effectuer des paiements anonymes

Même si vous ne pouvez effectuer des paiements anonymes pour des biens physiques (en général), vous pouvez peut-être le faire avec les paiements en ligne. L’une des méthodes les plus courantes consiste à utiliser des cartes prépayées, mais vous pouvez également compter sur la cryptomonnaie.

Actuellement, le Bitcoin est le choix évident – non pas en raison de sa popularité, mais parce que c’est l’une des cryptomonnaies les plus “stables”. Vous devez d’abord créer un compte e-mail anonyme avec l’un des services mentionnés ci-dessus pour l’achat de Bitcoins afin que vos transactions ne puissent pas être retracées jusqu’à vous.

Vous devriez essayer LocalBitcoins.com car il est plus anonyme (vous discutez avec un vendeur et organisez une rencontre) avant de vous lancer sur de grandes plateformes comme Coinbase or Binance.

Néanmoins, gardez à l’esprit que les bitcoins ne sont pas intrinsèquement anonymes à 100%. Une fois que vous les achetez, vous devez quand même utiliser les Bitcoin Mixers pour les “blanchir” (c’est essentiellement un processus d’échange de Bitcoins avec plusieurs autres utilisateurs). Bien sûr, les Bitcoin Mixers ne sont pas gratuits, et les frais peuvent être un peu élevés.

Si vous souhaitez en savoir plus sur la protection de la vie privée avec les Bitcoins (en particulier les Bitcoin Mixers), vous pouvez consulter le guide de ProPrivacy.

6. Envisagez d’éviter Windows 10

Ce conseil peut sembler un peu dur étant donné que Windows 10 est assez populaire de nos jours, mais la réalité est que son système d’exploitation est un véritable cauchemar dans le domaine de la confidentialité. D’abord, des tonnes de données sont collectées en arrière-plan et une grande partie de vos renseignements personnels (y compris les activités) sont partagés avec Microsoft et des tiers.

Bien sûr, vous pouvez désactiver la collecte de données, mais devinez quoi ? Même si vous le faites, Windows 10 enverra quand même des données de télémétrie à Microsoft. De plus, lorsque Microsoft a repoussé la mise à jour Anniversaire en 2016, l’option pour désactiver Cortana a été supprimée : il s’agit de l’assistant personnel à commande vocale de Windows 10 qui aime collecter beaucoup d’informations sur vous pour vous offrir une expérience plus “personnalisée”.

Encore plus ennuyeux, les mises à jour Windows 10 de Microsoft ont tendance à réinitialiser votre Windows 10 à ses paramètres d’usine, ce qui signifie que vous devez réajuster encore et encore les paramètres de confidentialité du système.

Quelques alternatives évidentes à Windows 10 incluent Windows XP, 7, et 8 et Mac OS, bien que les distributions Linux soient un bien meilleur choix. Si vous n’avez pas le choix et devez vraiment utiliser Windows 10, pensez à utiliser W10Privacy (gardez à l’esprit que ce n’est pas un logiciel open source).

Conclusion

Dans l’ensemble, la navigation anonyme est quelque chose que vous devriez vous efforcer de mettre en œuvre si vous voulez vraiment protéger votre vie privée et vos données personnelles en ligne, et surmonter les restrictions injustes de contenu. Vous n’avez pas forcément besoin de suivre tous les conseils que nous vous donnons dans cet article, mais vous devriez au moins vous en tenir à ceux que nous avons mentionnés dans la section “Débutant” – en particulier vider votre cache, utiliser des bloqueurs publicitaires, utiliser un VPN, et garder vos comptes sociaux privés.

What Is Deep Packet Inspection?

What Is Deep Packet Inspection?

Introduction to VPN

Introduction to VPN